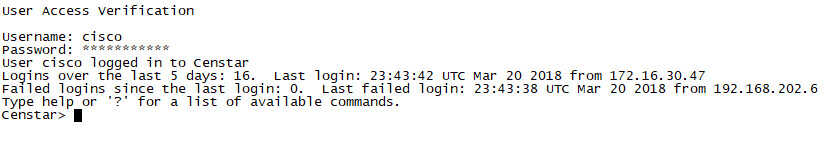

一、设备登录

登录方式:

内网使用协议:telnet

内网登录IP地址:192.168.201.6

外网使用协议:ssh

外网登录IP地址:XXX.XXX.XXX.XXX

用户名:cisco

密码:123456

特权密码:123456

二、安全区域及IP地址

interface GigabitEthernet0/1 //进入接口

nameif outside1 //配置安全区域名称(可自行编写)

security-level 0 //配置安全区域安全等级(默认outside为0,inside为100,高安全等级能够访问低安全等级,低安全等级不能访问高安全等级内容,除非使用访问控制列表permit)

ip address 218.246.213.75 255.255.255.240 //配置接口IP地址

DMZ区也是一个安全区域,创建区域的目的是为了区域之间做访问控制、攻击检测和隔离,外网outside1到inside区域需要做攻击检测,创建DMZ区域的目的是将一部分需要隔离的主机访问其他区域也做检测,类似于交换机的VLAN,内网分为DMZ VLAN和inside VLAN,这样就可以给DMZ VLAN和inside VLAN之间做访问控制策略了。

DMZ区域举例:

interface GigabitEthernet0/7 //进入接口

nameif DMZ //配置安全区域名称(可自行编写)

security-level 50 //配置安全区域安全等级(默认outside为0,inside为100,高安全等级能够访问低安全等级,低安全等级不能访问高安全等级内容,除非使用访问控制列表permit)

ip address 172.16.50.1 //配置接口IP地址

三、配置路由(路由冗余)

路由优先级数字越小,优先级越高

route outside2 0.0.0.0 0.0.0.0 181.12.111.1 2 //outside2安全区域默认路由

route outside1 0.0.0.0 0.0.0.0 238.201.237.1 3 //outside1安全区域默认路由

route inside 172.16.1.0 255.255.255.0 192.168.202.25 1

//inside安全区域明细路由,访问172.16.1.0网段,下一条为192.168.202.25(核心交换机)

四、配置上网NAT

object network internet1 //创建允许上网的网段

subnet 0.0.0.0 0.0.0.0

object network internet2

subnet 0.0.0.0 0.0.0.0

object network internet1

nat (inside,outside1) dynamic interface //允许所有网段均可上网

object network internet2

nat (inside,outside2) dynamic interface

不允许上网网段通过访问控制列表限制

五、端口映射

object network mailowa110 //创建映射内网地址的object项,名称自取

host 192.168.203.12 //添加需要映射的内网服务器地址

nat (inside,outside1) static 238.106.237.19 service tcp pop3 pop3

//配置端口映射,外网可以通过238.106.237.19地址访问192.168.203.12服务器的pop3(110)端口

开放相关访问控制(需要添加在deny条目之前)

access-list outside1-inside extended permit permit tcp any host 238.106.237.19 eq 110

access-list outside1-inside extended deny ip any any

默认访问控制列表禁用所有IP,端口映射后需要在访问控制列表中添加

六、反向映射(用于内网访问外网端口)

same-security-traffic permit inter-interface

same-security-traffic permit intra-interface //打开反向映射功能

object network oa_outside-inside //创建映射内网地址的object项,名称自取

host 192.168.202.53 //添加需要映射的内网服务器地址

object network oa-outside //创建映射外网地址的object项,名称自取

host 238.106.237.19 //添加需要映射的外网服务器地址

object service tcp80 //创建映射的服务object项,名称自取

service tcp destination eq www //添加80端口

nat (inside,inside) source static any interface destination static oa-outside oa_outside-inside service tcp80 tcp80

//映射服务,调用上面所创建object,让访问inside区域访问outside区域端口映射的主机直接通过内网服务器端口访问

七、访问控制列表

例:内网172.16.110.0段(厂房扫码使用)不允许访问外网

access-list inside-outside extended deny ip 172.16.110.0 255.255.255.0 any

//创建名称为"inside-outside"的禁止172.16.110.0段访问任何网络的表项

access-list inside-outside extended permit ip any any

//创建允许所有网段都允许的表项

access-group inside-outside in interface inside

//应用在防火墙"inside"区域"in"方向,即可

八、双联路负载(策略路由)

access-list yidong1 extended permit ip 172.16.200.0 255.255.255.0 any

access-list yidong1 extended permit ip 172.16.30.0 255.255.254.0 any

access-list yidong1 extended permit ip 172.16.100.0 255.255.254.0 any

access-list yidong1 extended permit ip 172.16.110.0 255.255.255.0 any

access-list yidong1 extended permit ip 172.16.111.0 255.255.255.0 any

access-list yidong1 extended permit ip 172.16.120.0 255.255.255.0 any

//创建名为yidong1的访问控制列表,列表中为需要指定走那条公网的内网网段

route-map yidong permit 10 //创建名为yidong的策略

match ip address yidong1 //匹配上面创建的"yidong1"列表

set ip default next-hop 238.106.237.19 //指定匹配"yiding1"列表的下一条指向"238.106.237.19"(移动IP)

interface GigabitEthernet0/0 //进入inside接口

policy-route route-map yidong //调用"yidong"策略,即可

九、DHCP配置

防火墙DHCP配置不能配置网关,网关已经被指定为相应安全区域接口地址

dhcpd address 192.168.1.2-192.168.1.254 management

//为management安全区域分配IP地址段为"192.168.1.2到192.168.1.254"

dhcpd enable management

//为management安全区域开启DHCP功能

dhcpd dns 114.114.114.114 8.8.8.8 interface management

//为management安全区域配置DNS